Поиск

Показаны результаты для тегов 'Spectre'.

Найдено: 3 результата

-

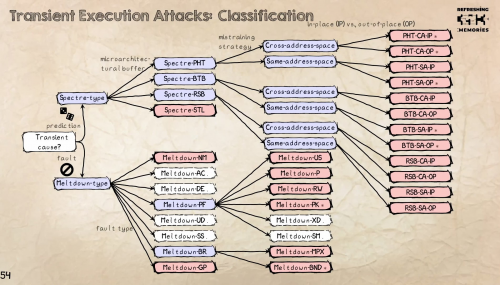

Мало нам Meltdown и Spectre, так еще и ZombieLoad подвезли. Кстати напомню, что под названиями типов атак Meltdown и Spectre скрываются уже более 27 уязвимостей: Уязвимости аппаратные, и программные заплатки иногда решают проблему не полностью, при этом часто приводят с существенному падению производительности процессора. ZombieLoad - атака примерно того же типа, подробнее можно почитать тут. Атака по «побочным каналам» (side-channel attack), вынуждающая процессоры Intel открывать доступ к потенциально конфиденциальной информации, которая обычно изолирована и доступна только для использующих её приложений. Атаками этого типа затрагиваются почти все массово выпускаемые процессоры, выпущенные после 2011 года. Эксплойт уязвимости позволяет злоумышленникам получать доступ к привилегированным данным. К примеру, в среде облачного хостинга это может позволить одной виртуальной машине получить информацию из другой. Для десктопов речь о том, что одна программа может читать данные другой. Пароли, ключи, сиды и вот это все. Уязвимость работает на всех популярных операционках, включая Windows, macOS, Android и Chrome. Восьмое и девятое поколение Core вроде не подвержены именно ZombieLoad, но другие атаки типа MDS на них по-прежнему работают. Microsoft, Apple и Google уже выпустили патчи, однако нет уверенности, что они полностью исправляют ситуацию. Apple утверждает, что для полного исправления нужно еще в BIOS отключить Hyper-Threading, что может привести к падению производительности до 40%. Intel использует свое название уязвимости «Microarchitectural Data Sampling» или MDS, говорит что втихушку исправляют ее уже давно в своих процессорах, и вообще чаще обновляйтесь, мы новый микрокод для старого железа с патчам выкладываем, ставьте его и заплатки для ОС. При этом отключение Hyper-Threading не обязательно, и вообще это не единственный способ полной защиты. Если его не отключать, то патчи влияют на быстродействие минимально. Также Intel привела графики производительности, которые не показывают существенного падения даже при отключении Hyper-Threading. Что при этом не использовались задачи, реагирующие на мультипоточность их особо не смутило. Зато графики красивые. Microsoft заплатки выпустила, но говорит, что для уменьшения угрозы требуется еще обновление микрокода от производителей железа накатить. "Корпорация добра" Google выпустила исправление для Chrome OS, которое по умолчанию отключает Hyper-Threading для Chromebook. Кому надо - сами включат. Apple выпустила обновление для MacOS без отключения Hyper-Threading. Кому надо - сами отключат.

- 3 ответа

-

2

-

- Intel

- ZombieLoad

-

(и ещё 3 )

C тегом:

-

Эксперты обнаружили критическую уязвимость в процессорах Intel, выпущенных с 1995 года, которая позволяет получить доступ к паролям и файлам в памяти ядра. Опасность заключается в том, что злоумышленники могут похитить конфиденциальную информацию через обычный код в браузере. Инженеры компании Intel не комментируют технические проблемы системы. Известно лишь, что устранить ошибку планируют до середины января 2018 года, когда выйдет новое ядро Linux и обновление безопасности для Windows, пишет издание The Register. Эксперты в области IT-технологий отметают, что исправление ошибки может снизить производительность приложений на процессорах Intel до 30%, так как именно ради скорости выполнения поставленных задач они игнорируют проверку безопасности. Поступают новые подробности относительно выявленной архитектурной проблемы современных процессоров. Специализированные ресурсы рассказывают о том, что есть три основных варианта атак, связанных с безопасностью памяти (1 — bounds check bypass CVE-2017-5753, 2 — branch target injection CVE-2017-5715 и 3 — rogue data cache load CVE-2017-5754). Им даны условные названия Meltdown («Катастрофа» — вариант 3 и 3а) и Spectre («Призрак» — варианты 1 и 2). О Meltdown мы писали — она даёт возможность преодолеть барьер между приложениями и внутренней памятью ядра операционной системы, что позволяет получить доступ к защищённым данным из памяти ОС. Spectre, в свою очередь, даёт возможность обойти аналогичный барьер, но между отдельными приложениями: проще говоря, одна служба может считать сведения из памяти другой. Spectre заметно сложнее в реализации, но борьба с уязвимостью обещает быть более трудной. «Призрачная атака» вполне возможно станет более долгосрочной проблемой, с которой будут иметь дело пользователи и разработчики. Оттого и выбрано название. Обе атаки подробно описаны на отдельном сайте специалистами по безопасности из Google Project Zero, Грацского технического университета и некоторых других организаций. В основе проблем лежит метод спекулятивного исполнения команд — технология предсказания команд, используемая в современных процессорах и позволяющая ускорять работу чипов. Процессор, имея свободные ресурсы, может просчитывать заранее некоторые операции и хранить результаты в нескольких уровнях кеш-памяти, а в случае необходимости передавать их приложению. Если необходимость не возникает, данные просто пропадают. Вот с помощью различных уловок со спекулятивным исполнением злоумышленники и могут получить доступ к некоторым важным данным, хранящимся в общей памяти, а через них — к нужным приложениям. Как сообщают специалисты, уязвимости Meltdown подвержены все процессоры Intel с поддержкой исполнения команд с изменением последовательности (out-of-order execution). Это почти все чипы, выпущенные с 1995 года за исключением серии Itanium целиком и чипов Atom до 2013 года. В настоящее время нет подтверждений о том, что процессоры ARM и AMD подвержены Meltdown. А вот в случае со Spectre ситуация хуже: ей потенциально подвержены большинство современных процессоров, способных управлять множеством инструкций на лету. Специалисты утверждают, что проверили работу Spectre на процессорах Intel, AMD и ARM. Другими словами, к ПК и серверам прибавляются сотни миллионов смартфонов и планшетов. Источники: https://iz.ru/691638/2018-01-04/v-protcessorakh-intel-vyiavili-kriticheskuiu-uiazvimost https://3dnews.ru/963653 Как новость касается криптовалюты? Все пароли и ключи к кошелькам могут находится под угрозой. Вероятно кто-то уже мог использовать эту уязвимость для похищения криптовалюты.

-

Подавляющее большинство современных процессоров, построенных по архитектурам Intel, AMD и ARM, имеет две масштабные уязвимости, с помощью которых злоумышленники могут перехватывать зашифрованные пользовательские данные, пароли и другую зашифрованную информацию. Об этом заявила группа специалистов по кибербезопасности, давшая уязвимостям название Meltdown и Spectre. По данным специалистов, обнаруженные уязвимости характерны для большинства процессоров, разработанных и выпущенных после 1995 года. Слабыми местами в чипах оказались наборы алгоритмов, называемые внеочередным и спекулятивным исполнениями. Эти инструкции позволяют существенно сократить время простоя процессора и значительно ускорить вычисления. Внеочередное исполнение описывает исполнение машинных инструкций не в порядке поступления, а по мере готовности к их выполнению. Упрощенно говоря, при внеочередном исполнении, процессор помещает поступающие команды в очередь по порядку и начинает ожидать выполнения всех условий, для обработки этих команд. При этом для исполнения одной команды в очереди все условия могут быть выполнены раньше, чем для другой. Это означает, что команда, поставленная в очередь последней, благодаря внеочередному исполнению может быть выполнена раньше всех остальных. Благодаря реализации этого алгоритма время простоя процессоров при ожидании выполнения условий для исполнения команд в очереди существенно сокращается. Спекулятивное исполнение — это еще один набор процессорных алгоритмов, позволяющий существенно ускорить обработку данных. Описать этот алгоритм можно как систему прогнозирования. При выполнении тех или иных вычислений процессору нередко приходится выполнять типовые действия, необходимость которых можно с высокой степенью вероятности предугадать на основе уже выполняемых операций. Суть ускорения вычислений заключается в том, что при выполнении команды процессор старается предсказать и заранее исполнить то или иное действие, еще до того, как будет получена соответствующая инструкция. Спекулятивное исполнение является отличительной чертой процессоров Intel и в том или ином виде реализовано в чипах и других производителей. Уязвимость Meltdown связана с особенностями внеочередного исполнения. Технические подробности специалисты не раскрывают, но указывают, что благодаря алгоритму внеочередного исполнения злоумышленники могут получить доступ к изолированной, то есть отделенной от общих процессов, части процессорной памяти — кэша — и извлечь из нее различные данные, включая шифрованную информацию и пароли. Такой доступ становится возможен благодаря быстрому и ограниченному по времени внеочередному исполнению команд, когда послать адресный запрос в память и получить из нее данные можно во временном промежутке между проверкой на подлинность и выдачей исключительного разрешения на доступ. Meltdown позволяет полностью считывать кэш процессора на скорости до 503 килобит в секунду. В свою очередь уязвимость Spectre затрагивает особенности алгоритма спекулятивного исполнения. Суть этой уязвимости заключается в том, что с помощью специального вредоносного кода можно заставить процессор прогнозировать и исполнять команды, которые для текущего процесса совершенно не нужны. При этом по мере исполнения ложно спрогнозированных команд процессор открывает кэш, делая его доступным для чтения злоумышленником. Используя эту уязвимость злоумышленники могут считывать кэш процессора блоками практически на скорости обмена данными с процессорной памятью. Атаки по типу Meltdown и Spectre могут быть использованы одновременно. Применялись ли такие лазейки хакерами, неизвестно. Обнаружить кражу данных с использованием Spectre и Meltdown невозможно. Обе обнаруженные уязвимости являются кроссплатформенными, то есть их можно использовать на компьютерах, смартфонах, планшетах и другой подобной технике независимо от того, под управлением какой операционной системы она находится. По данным специалистов, обнаруживших уязвимости, для их устранения необходимы комплексные действия — одного лишь обновления наборов инструкций и алгоритмов в процессорах недостаточно. Необходимо также внесение исправлений в операционные системы. Компании Microsoft и Apple в настоящее время разрабатывают патчи для своих операционных систем, причем в Microsoft, как пишет Engadget, уже заявили, что новые исправления будут устанавливаться не на все компьютеры, а только лишь на те, на которых стоит «одобренный» антивирус. Списка антивирусов пока нет. Как ожидается, производители операционных систем и программного обеспечения начнут публиковать патчи с 9 января 2018 года. При этом сообщество Linux уже выложило обновленное ядро операционной системы, на уровне самой системы устраняющее уязвимости (на уровне процессора они должны быть закрыты производителями процессоров). Как отмечает TechCrunch, устранение уязвимостей приведет к заметному уменьшению производительности компьютеров. Падение производительности в лучшем случае составит пять процентов, а в худшем — 30 процентов. Меньше всего пострадают пользователи современных процессоров, для которых падение производительности будет минимальным, но все же ощутимым. Исправления в свое программное обеспечение, частично закрывающее уязвимости, в свои программы внесла и компания VMWare. Она наиболее известна, как разработчик виртуальных машин. Следует отметить, что даже закрытие уязвимости на уровне операционной системы все равно позволит злоумышленникам использовать через другое программное обеспечение, в том числе и браузеры. В Google заявили, что включение в Chrome функции изоляции сайтов позволяет частично решить проблему. При этом полностью уязвимости будут закрыты с релизом браузера Chrome 64. Исправления будут внесены и в браузер Firefox после его обновления компанией Mozilla до версии 57. О работе над исправлениями и их применении объявили и некоторые облачные сервисы, включая DigitalOcean, Microsoft, Google и AWS. Василий Сычёв (источник https://nplus1.ru/news/2018/01/04/meltdown)