Поиск

Показаны результаты для тегов 'Cheetah Mobile Blockchain Center'.

Найдено: 1 результат

-

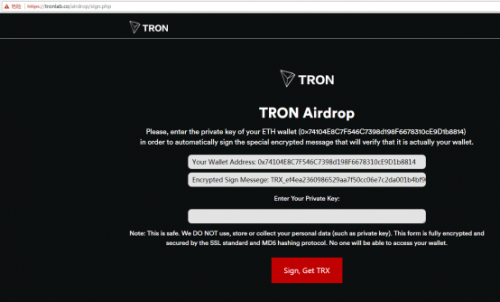

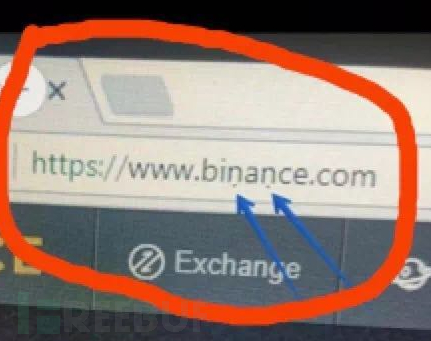

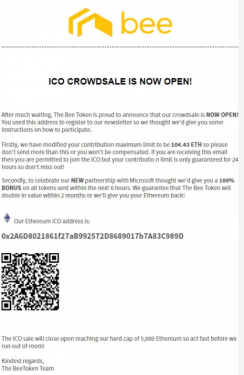

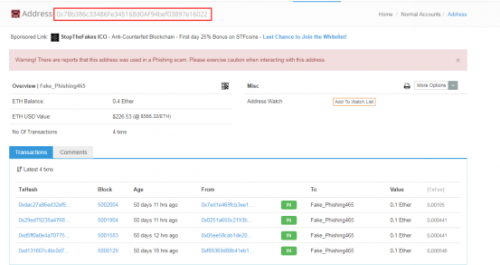

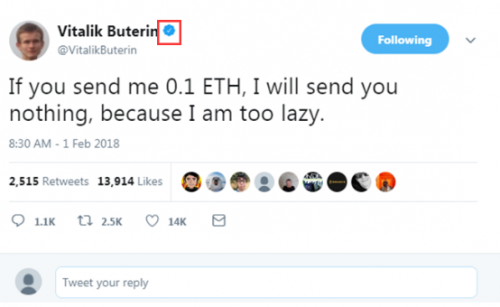

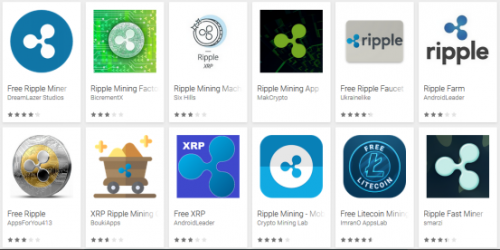

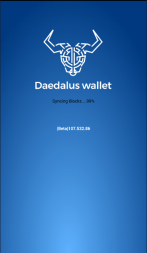

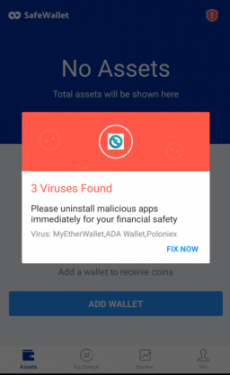

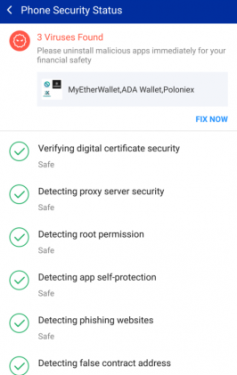

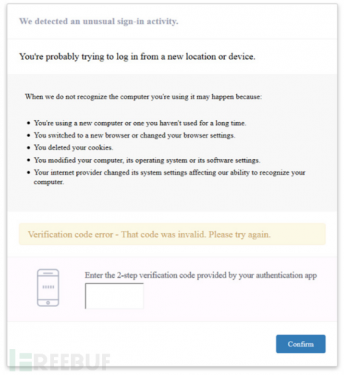

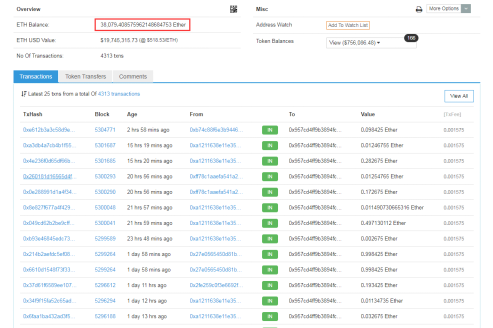

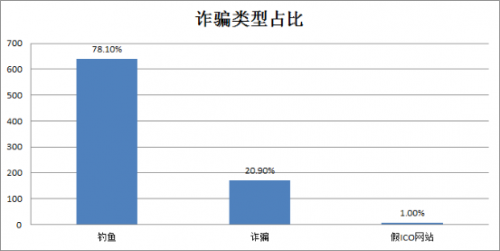

Центр блокчейна Cheetah Mobile: https://www.cmcmbc.com/en-us/ Предпосылки Виртуальная валюта стремительно набрала популярность в 2017 году. По мере роста цены и рыночной стоимости виртуальной валюты ее ценность постепенно признавалась все большим количеством инвестиционных организаций и отдельных инвесторов. Многие получили приличную прибыль от взлета виртуальной валюты. В результате мошенники тут же воспользовались привлекательной возможностью подзаработать на обмане инвесторов. В этой статье описываются некоторые распространенные сценарии мошенничества. Мы надеемся, эта информация напомнит инвесторам делать капиталовложения с умом. Существуют четыре вида мошенничества: фишинг, фальсификация, кража и уязвимости. Для каждого используются свои инструменты. Виды мошенничества I. Фишинг 1. Поддельные веб-сайты Веб-сайты AirDrop Выдавая себя за официальные веб-сайты, эти поддельные сайты заставляют пользователей вводить свои адреса и закрытые ключи в обмен на эирдропы (airdrop). На следующем рисунке показан фальшивый веб-сайт по раздаче эирдропов TRON, предлагающий пользователям вводить адреса кошельков и закрытые ключи для получения криптовалюты Tronix. Веб-сайты кошельков Таким мошенническим способом фишинговые веб-сайты работают под видом популярного онлайн-кошелька Blockchain.info. В частности, мошенники создают веб-сайт, похожий на Blockchain.info, но с немного другим доменным именем (например, block-clain.info или blockchien.info), на что пользователи могут не обратить внимания. Затем мошенники используют сервис Google AdWords для «загрязнения» результатов пользовательского поиска, перенаправляя все больше трафика на эти фальшивые страницы, чтобы украсть средства из кошельков пользователей. Кроме того, некоторые мошенники атакуют учетные записи Gmail пользователей, чтобы узнать их рекламные ключевые слова Google и поместить ложную учетную запись Blockchain.info вверху списка результатов поиска путем поисковой оптимизации. Веб-сайты бирж На рисунке ниже показан поддельный веб-сайт Binance, очень похожий на официальный сайт. Если особо не присматриваться к URL-адресу, то можно и не заметить две точки под обеими буквами n в слове binance, из-за которых вы попадете совсем не на сайт Binance. Кроме того, контент поддельной страницы абсолютно идентичен контенту на официальном веб-сайте. Посетители просто не осознают, что что-то не так, и без опасений указывают свои учетные записи и пароли. Веб-сайты ICO Эти поддельные веб-сайты работают под видом сайтов ICO-проектов и публикуют ложные адреса, чтобы обманом заставить пользователей переводить криптовалюту. Мессенджер Telegram (аналог WeChat) вступил на блокчейн-рынок и собирается запустить ICO (Telegram собирается запустить самое крупное ICO в истории), что открывает для киберпреступников широкое поле деятельности. На рисунке ниже показан фальшивый веб-сайт Telegram по запуску ICO. Фальшивый адрес, на который инвесторы переводят средства. Фальшивые адреса ICO В данном случае мошенники взламывают официальный веб-сайт, на котором будет запущен ICO-проект, и заменяют официальный адрес ETH фальшивым фишинговым адресом ETH. В июле 2017 года стартап Coindash запустил ICO. Через некоторое время хакеры взломали официальный веб-сайт Coindash и изменили ранее опубликованный текст, заменив настоящий адрес Coindash адресом своего кошелька. Когда пользователи вкладывали средства в Coindash, они фактически переводили криптовалюту хакерам. В ходе этой атаки хакеры украли эфира на 7,4 миллиона долларов США. 2. Способы распространения Электронная почта В ходе ICO хакеры рассылали фишинговые электронные письма с фальшивыми адресами ETH всем пользователям из белого списка. Воспользовавшись списком рассылки Bee Token, хакеры разослали фишинговое электронное письмо с информацией о том, что началось ICO, которое осуществляется при поддержке компании Майкрософт. Инвесторам давались гарантии, что Bee Token вдвое возрастет в цене, и предлагалось для инвестиционных целей перевести криптовалюту на адрес, указанный в письме. На рисунке ниже показано содержание этого фишингового письма. Социальные сети и Telegram Воры выдавали себя за представителей компаний и управляли группами Telegram или сообществами Slack и рассылали инвесторам фальшивый краудфандинговый адрес до фактического запуска ICO. Притворяясь правомочными исполнительными лицами компании, воры собрали с инвесторов средства еще до начала продаж токенов ICO и похитили в общей сложности около 500 000 долларов США. I. Фальсификация 1. Кешбэк Сценарий: первые * транзакций на * ETH, отправленные на указанный ниже адрес, получат n* ETH на свой адрес. Первые инвесторы могут получить n-кратный кешбэк, отправив небольшую сумму цифровой валюты на указанную учетную запись. Кроме того, владелец фальшивой учетной записи опубликовал следующий мошеннический твит: На рисунке ниже показана история переводов на фальшивый адрес. Твит настоящего Виталика Бутерина. 2.Создать группу прямых инвестиций, распространить новости о том, что теперь можно получить квоту на прямые инвестиции по определенной валюте, и попросить заинтересованных инвесторов перевести валюту на указанный адрес. 3.Выдать себя за уполномоченного сотрудника службы поддержки электронного кошелька и попросить предоставить закрытый ключ или мнемоническую фразу. 4.Фальшивые приложения для майнинга Эти фальшивые приложения утверждают, что могут выполнять майнинг за пользователей, но после установки в основном отображают рекламу. Некоторые из этих приложений даже заставляют пользователей ставить им 5 звезд. 5. Фальшивые приложения кошелька Начальный интерфейс аналогичен приведенному ниже. Название приложения ADA Wallet Значение MD5 D49776BC565F102611D8A1CE3AF06742 Название пакета com.thunkable.android.magnetmotorsolved.ADA_Daedalus_Walletg Это приложение выдает себя за криптовалютный кошелек Daedalus и утверждает, что может конвертировать другие криптовалюты в валюту ADA Cardano, побуждая пользователей переводить свою виртуальную валюту на фиксированный адрес получателя, указанный в приложении, в результате чего они лишаются своих средств. Ниже приведен список фальшивых адресов, предоставляемых приложением. Валюта Адрес Сумма обмана Bitcoin 1EYeDQbVSxdnk1yZuNvJEP6dKHZH2jqwH3 0.36728886 BTC Litecoin LZgdv25dJhCZMbYVDprF2kdMXBt45ZuwcZ 5.81895789 LTC Dash XxNDq28KjknNNhMSTkHDygPh6yVAQPdnXP 0.00123755 DASH Ethereum 0x95760155ba271458f07fe469ad4e444ba2319bf3 1.939 ETH Bitcoin Cash 1LvKTg8xDGTmBNqisK29hK8ZwQKrSTmatA 0.04477665 BCH Bitcoin Gold GSMRcHPpP6Usg2MbMrPqbYBLK92CgLB1T4 0 DogeCoin DSJXmvcFoDiVvoAaTN3F4LFSUvrsaikTAd 450,314.00998495 DOGE Ripple rNDRi6cYHTuUgyMjw3jzzD8KHZyhmznZxd 267,271112 XRP На следующем рисунке показано, что служба SafeWallet обнаружила несколько фальшивых кошельков. I. Кража 1. Кража торговых учетных записей Аналогично вышеупомянутому фальшивому веб-сайту биржи Binance в этом сценарии пользователям предлагается входить на фальшивые веб-сайты бирж, в результате чего похищаются их учетные записи и пароли. 2. Кража учетных записей кошельков В начале этого года исследователи из SecurityScorecard обнаружили две бот-сети, работающие на вредоносном программном обеспечении семейства ZeusPanda и Ramnit и нацеленные в основном на криптовалютные кошельки Coinbase.com и Blockchain.info. Когда пользователь переходит на веб-сайт, зараженный этим вредоносным программным обеспечением, оно выявляет пользовательские операции перехода на страницы, незаметно внедряет скрытый вредоносный код, выполняющийся в фоновом режиме, и изменяет контент, отображающийся на целевой странице. Если целевой сайт — это Coinbase, вредоносный скрипт делает недействительными данные в полях адреса электронной почты и пароля на исходном сайте и создает новую вредоносную кнопку, накладывая ее поверх кнопки «Вход». Таким образом, когда пользователь вводит учетные данные для входа и нажимает кнопку «Отправить», полагая, что выполняет вход, его учетные данные пересылаются на сервер, контролируемый злоумышленником. Кроме того, это вредоносное программное обеспечение также убеждает пользователя, что вход ограничен, и требует прохождения двухэтапной аутентификации. Получив учетные данные пользователя, злоумышленник может использовать их для доступа к учетной записи пользователя и изменения определенных параметров безопасности, чтобы облегчить последующие мошеннические транзакции. 3.Прямая кража закрытого ключа Вирус CryptoShuffler, наибольшая активность которого наблюдалась в июне 2017 года, может отслеживать данные в буферах обмена пользователей и заменять их в реальном времени (используя стандартный алгоритм сопоставления). Когда инвестор вносит свои средства или осуществляет транзакцию, адрес целевого кошелька, хранящийся в буфере обмена, заменяется адресом кошелька, заданным злоумышленником. 4. Замена адреса кошелька Claymore Miner — популярное приложение для майнинга различных криптовалют, которое размещает множество устройств в Интернете. Windows-версия приложения Claymore Miner предоставляет функции удаленного мониторинга и управления на порту 3333 через файл EthMan.exe, находящийся в подкаталоге «Удаленное администрирование». Бот-сети могут проникнуть на другие майнинг-устройства Claymore Miner в Интернете, атаковать порт управления 3333, заменить адрес кошелька и украсть вычислительные мощности этих майнинг-устройств и соответствующие токены ETH. I. Уязвимости 1.Уязвимости умных контрактов (смарт-контрактов) 1. Атаки на The DAO Мошенники использовали для атаки две уязвимости. Первая состояла в рекурсивном вызове функции splitDAO. Другими словами, функция splitDAO могла повторно вызывать саму себя после первоначального незаконного вызова, а затем повторять этот процесс. Такой рекурсивный вызов позволил многократно отделить активы DAO мошенников, которые подлежали очистке, от пула активов The DAO, прежде чем произошла фактическая очистка. Вторая уязвимость состояла в предотвращении уничтожения отделенных активов DAO пулом активов The DAO. При обычных обстоятельствах активы DAO должны были быть уничтожены пулом активов The DAO сразу после их отделения. Однако мошенники могли избежать уничтожения этих активов DAO путем перевода их в свои учетные записи до завершения рекурсивного вызова. Используя первую уязвимость для атаки, мошенники могли перевести активы DAO, выведенные из системы в целях безопасности, обратно в исходные учетные записи. Таким образом мошенники запустили более 200 атак, используя всего две учетные записи и одни и те же активы DAO. В результате этого инцидента хакеры похитили почти 15% ETH. Чтобы возместить потери инвесторов, сообществом Ethereum было принято решение вернуть потерянные ETH, используя «мягкую вилку» (soft fork), что в конечном счете привело к разветвлению ETH. 2. Уязвимость контракта Ethereum-кошелька Parity При обратном вызове умного контракта используется функция delegatecall (msg.data), которая вызывает функцию в данных и задает msg.sender в качестве адреса исходной вызывающей функции. Используя эту уязвимость, хакеры вызывали функцию initWallet. Пользователь полагал, что в кошельке Parity функция initWallet настроена на блокировку хакерских атак, но, оказалось, это не так. В результате хакеры успешно изменили владельца контракта и перевели эфир в свои учетные записи. 3. Анализ уязвимостей умных контрактов с помощью инструмента MAIAN Исследователи из Сингапура и Соединенного Королевства использовали инструмент MAIAN для анализа и сканирования миллиона образцов умных контрактов и обнаружили, что около 3,4% этих контрактов имели уязвимости. Согласно отчету, представленному этими исследователями, из-за несовершенства кода умных контрактов в них присутствуют уязвимости, которые подвергают риску эфиры на миллионы долларов США. 4.Потери пользователей в результате применения стандарта ERC20 Проблема в основном происходит от невозможности управления входящими транзакциями ERC20, осуществляемыми методом перевода токенов ERC20. Если вы отправите 100 ETH в контракт, не предназначенный для работы с эфиром, этот контракт может отклонить транзакцию без каких-либо сообщений об ошибках. Если вы отправите 100 токенов ERC20 в контракт, не предназначенный для использования с токенами ERC20, контракт не отклонит эти токены, поскольку он не распознает входящие транзакции. Эти токены приводят к ошибкам баланса контракта. В списке ниже приведены потери токенов ERC20 на сегодняшний день (27 декабря 2017 года). 1 204 273 $ — QTUM 1 015 131 $ — EOS 249 627 $ — GNT 217 477 $ — STORJ 201 232 $ — Tronix 151 826 $ — DGD 149 941 $ — OMG 102 560 $ — STORJ 2.Уязвимости клиентов 1. Уязвимость кошелька Ledger При получении платежа кошелек Ledger создает новый адрес. Однако, если компьютер, на котором размещен кошелек, заражен вредоносным программным обеспечением, мошенники могут запустить атаку «человек посередине» (man-in-the-middle) для перевода криптовалюты на фальшивый адрес, когда пользователь попытается создать адрес для перевода криптовалюты. 2. Уязвимость JSON RPC Мошенники могут вызвать функцию eth_sendTransaction для кражи токенов, используя уязвимость, связанную с аутентификацией API Geth/Parity RPC на узлах Ethereum. Путем глобального сканирования открытых портов, таких как 8545 (HTTP JSON RPC API) и 8546 (WebSocket JSON RPC API), на узлах Ethereum, отправки команд eth_getBlockByNumber, eth_accounts и eth_getBalance для просмотра высоты блокчейна, адреса кошелька и баланса и многократного вызова функции eth_sendTransaction мошенники могут попытаться перевести валюту с баланса в свой кошелек. Если пользователь узла запускает функцию unlockAccount в своем кошельке в подобных условиях, в ходе этой операции команда eth_sendTransaction мошенника может правильно выполниться без ввода пароля для подписывания транзакции, в результате чего средства с баланса будут переведены в кошелек мошенника. На момент написания статьи указанный ниже адрес получил 4313 переводов, то есть были украдены 4313 учетных записей пользователей общей стоимостью 38 079,4 ETH или приблизительно 19 686 843 долл. США. Фальшивые данные ETH На момент выхода статьи жертвами 818 фальшивых адресов ETH стали 20 025 пользователей. Сумма, полученная мошенниками, составила 118 945,7 ETH, что приблизительно равно 614 944 926,9 долл. США. Среди этих фальшивых адресов 640 используют метод фишинга и составляют 78,1% от общего числа махинаций, 171 используют фальсификацию и составляют 20,9% от общего числа махинаций, 7 используют фальшивые веб-сайты ICO и составляют почти 1% от общего числа махинаций. Поскольку база адресов, получивших прибыль от использования уязвимостей, очень невелика, соотношение не рассчитывалось. Соотношение видов махинаций Фишинговые веб-сайты Фальсификация Фальшивые веб-сайты ICO Основные вехи и тенденции развития инструментов мошенничества Резюмируя все, что было сказано об инструментах мошенничества, можно выделить три основных этапа их развития. Первый этап — период до сентября 2017 года. В этот период были широко распространены ICO и возникало большое количество новых проектов. Возможность получить высокую прибыль привлекла большое количество инвесторов, и любой проект мог быстро собрать десятки миллионов долларов. В этих условиях мошенники сыграли на всеобщем ажиотаже и неспособности инвесторов разглядеть суть. Они подделывали или атаковали веб-сайты, где размещались ICO, для получения огромной прибыли. Второй этап — период с сентября 2017 года по февраль 2018 года. 4 сентября в Китае было запрещено ICO. Ажиотаж в связи с ICO сошел на нет, а способ привлечения инвестиций в проектах изменился на закрытое размещение криптовалюты. В результате появились суррогатные инвестиции, поскольку инвестиционные агентства держали квоты, которые могли быть перепроданы обычным инвесторам. Принимая во внимание то, что не существовало централизованного управления суррогатными инвестициями и все они были инициированы лицами, для которых единственным сдерживающим фактором были нравственные принципы, число махинаций с закрытым размещением криптовалюты и суррогатным инвестированием также возросло. Третий этап — это период после февраля 2018 года. Поскольку состояние валютного рынка постепенно ухудшается, появилась тенденция к выпуску токенов с закрытым размещением, инвесторы стали более здравомыслящими и больше не осуществляют закрытого размещения криптовалюты и не делают суррогатных инвестиций. Таким образом, условия быстрого получения прибыли, характерные для первых двух этапов, больше недоступны для мошенников, и им приходится прибегать к распространенным методам махинаций, например выдавать себя за знаменитость и публиковать ложную информацию о кешбэках в социальных сетях. Из-за высокого ажиотажа в сентябре 2017 года в Китае был издан запрет на ICO. В результате число махинаций, связанных с ICO, будет уменьшаться, но будут продолжать появляться новые способы мошенничества, защититься от которых будет сложнее. Инциденты с кражами на биржах за последние несколько лет 24 февраля 2014 года крупнейшая в мире биржа биткойнов Mt.Gox объявила о том, что с ее торговой площадки было украдено 850 000 биткойнов. В марте 2014 года американская биржа цифровых валют Poloniex потеряла 12,3% биткойнов в результате кражи. 15 августа 2014 года торговая площадка Altcoins объявила о том, что хакеры украли 50 миллионов NXT с рыночной стоимостью примерно 10 млн китайских юаней. 5 января 2015 года была взломана торговая площадка для биткойна Bitstamp. Стоимость украденных биткойнов составила 5,1 млн долларов США. 14 февраля 2015 года хакеры украли все 7170 BTC из локального (холодного) кошелька торговой площадки Bter, воспользовавшись уязвимостью, связанной с пополнением онлайн-кошелька из локального кошелька компанией Bter. 4 августа 2016 года была взломана гонконгская биржа биткойна Bitfinex. Были украдены 119 756 BTC общей стоимостью примерно 75 млн долларов США. 22 апреля 2017 года южнокорейская биржа биткойна Yapizon потеряла 3831 биткойн стоимостью 5,3 млн долларов США. В декабре 2017 года была взломана южнокорейская биржа биткойна Youbit. Потери составили около 17% активов. Позже компания объявила о банкротстве. 21 декабря 2017 года украинская биржа биткойна Liqui потеряла 60 000 биткойнов, а курс биткойна упал до 2000 долл. США. 26 января 2018 года японская торговая площадка Coincheck потеряла NEM на 3,4 млрд китайских юаней. 7 марта 2018 года была ограблена биржа Binance, а валюта из некоторых учетных записей была продана за границу. Рекомендации Следующие рекомендации помогут инвесторам снизить риск стать жертвой мошенников. 1. Не переводите деньги незнакомым лицам и на неизвестные адреса. Погоня за быстрой прибылью может привести к серьезным потерям. 2. Установите приложение SafeWallet. Это надежный кошелек с высоким уровнем защиты. a) При открытии кошелька осуществляется проверка на наличие вирусов, благодаря чему можно не волноваться о сохранности активов в учетной записи. b) SafeWallet предоставляет черный список адресов и проверяет аутентификацию целевого адреса во время перевода средств с выдачей соответствующего уведомления. c) Кошелек оснащен полноценной системой защиты от потенциальных атак. Источники: 1.http://www.wanbizu.com/news/2017071910305.html 2.http://icokan.com/portal.php?mod=view&aid=11005 3.https://theripplecryptocurrency.com/bee-token-scam/ 4.https://www.chainnews.com/articles/627660378183.htm 5.http://www.8btc.com/cisco-bitcoin-phishing 6.https://www.chainnews.com/articles/234263622517.htm 7.http://t.cj.sina.com.cn/articles/view/6438554091/17fc489eb001002yb7?cre=tianyi&mod=pcpager_fintoutiao&loc=18&r=9&doct=0&rfunc=100&tj=none&tr=9 8.https://www.leiphone.com/news/201803/UOBRWJKw55pWDzXO.html 9.https://www.helpnetsecurity.com/2018/03/22/cryptocurrency-theft-web-injects/ 10.http://inno.caijing.com.cn/20180321/4422199.shtml 11.http://www.freebuf.com/news/162751.html 12.http://www.freebuf.com/articles/web/165975.html 13.https://www.kaspersky.com/blog/cryptoshuffler-bitcoin-stealer/19976/ 14.https://coinsutra.com/erc223/ 15.https://www.welivesecurity.com/2018/02/28/cryptocurrency-scams-android/ 16.https://blog.eset.ie/2017/10/23/fake-cryptocurrency-trading-apps-on-google-play